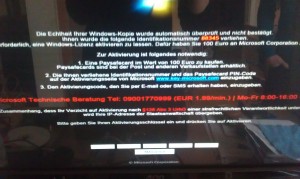

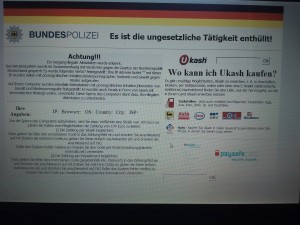

Erpressungstrojaner: „Bundespolizei“, „Illegale Windowskopie“, „GEMA“, „SUISA“

Seit einigen Monaten verbreiten sich zunehmend Trojaner (sogen. „ransom ware“), die Windows mit der Begründung sperren, die Bundespolizei, Microsoft oder die GEMA/SUISA habe illegale Inhalte auf dem Rechner gefunden. Der Benutzer wird aufgefordert, per Ukash oder Paysafe Card einen zumeist dreistelligen Betrag zu überweisen, um den Rechner zu entsperren. AUF KEINEN FALL DARF MAN DIESER ERPRESSUNG NACHGEBEN, DER RECHNER WIRD DADURCH NICHT ENTSPERRT UND DAS GELD IST UNWIEDERBRINGLICH WEG!

Zunächst sollte der Bildschirm fotografiert werden, um einen Beweis zu haben, falls man sich entschließt, Anzeige zu erstatten. In der Regel lässt sich die Schadsoftware mit etwas Know-How zuverlässig entfernen. Anleitungen dazu gibt es z.B. hier: http://www.redirect301.de/bundespolizei-trojaner-entfernen.html

Zunächst sollte der Bildschirm fotografiert werden, um einen Beweis zu haben, falls man sich entschließt, Anzeige zu erstatten. In der Regel lässt sich die Schadsoftware mit etwas Know-How zuverlässig entfernen. Anleitungen dazu gibt es z.B. hier: http://www.redirect301.de/bundespolizei-trojaner-entfernen.html

Ich hatte jetzt schon diverse Varianten mit “Bundespolizei”, “illegale Windowsversion” und “GEMA”. Die digitalen Fieslinge werden leider ständig verändert und verbessert.

Sicher, schnell und für alle Varianten passend ist deshalb, die Festplatte auszubauen, per USB an einen Rechner mit aktuellem Virenschutz zu hängen und von dort scannen und säubern lassen. Das hat bisher mit allen Varianten bestens funktioniert.Dabei habe ich auch schon weitere Malware gefunden, die in einem Fall den Bundespolizeitrojaner nachgeladen hatte!

Sollte explorer.exe betroffen sein und vom Virenscanner gelöscht oder in Quarantäne verschoben werden (was bisher bei mir nicht der Fall war), kopiert man diese Datei von einem sauberen System (mit gleicher Windowsversion!) auf die infizierte Platte in das Windows-Verzeichnis. Alternativ kopiert man die explorer.exe im „abgesicherten Modus mit Eingabeaufforderung“ (siehe Link oben) aus dem aktuellsten Unterordner namens “ x86_microsoft-windows-explorer_…“ im Verzeichnis c:\windows\winsxs

Sollte der shell-Aufruf wie unter http://www.redirect301.de/bundespolizei-trojaner-entfernen.html beschrieben verändert sein, muss man den Eintrag natürlich wie dort erklärt von Hand reparieren.

In den von mir reparierten Fällen hatte sich der Trojaner immer in diverse Autostartschlüssel eingeklinkt, das kann man mit dem kostenlosen Tool “autoruns” von Sysinternals leicht herausfinden, sobald Windows sich wieder starten lässt.

Klare Erkenntnis: Kostenloser Virenschutz reicht inzwischen nicht mehr aus! Die Signaturen werden zu selten aktualisiert und es fehlen wichtige Features wie Verhaltenserkennung, Emailcheck, etc.

Will man absolut sicher gehen, sollte man nach einem solchen Befall mit Schadsoftware die persönlichen Daten sichern und den Rechner komplett neu installieren. Manche Systeme (z.B. Lenovo) bieten beim Rechnerstart eine Recoveryoption an, mit der der Rechner auf den Auslieferungszustand zurückgesetzt wird.

Faustregel: Je weniger man sich mit Computern und Internet auskennt, desto besser sollten die technischen Schutzmaßnahmen sein! Von dubiosen Downloads und zwielichtigen Websites die Seriennummern und andere illegale Inhalte anbieten, sollte man tunlichst die Finger lassen und auch bei Links zu angeblich sensationellen Fotos und Videos in facebook und Co. sollte man lieber dreimal überlegen – und dann nicht darauf klicken!